Cryptography Reference

In-Depth Information

Die beiden betonen in ihrem Dokument jedoch, dass es derzeit keine Alternative

zu IPsec gibt. Wir werden also damit leben müssen.

34.4

Virtuelle Private Netze mit IPsec

In Abschnitt 33.1.4 haben wir uns mit Virtuellen Privaten Netzen (VPNs)

beschäftigt. Dabei ging es um das Tunneln eines Schicht-2-Protokolls (meist PPP)

über ein Internetprotokoll der Anwendungsschicht (PPTP oder L2TP). Durch ein

solches Tunneln kann ein lokales Netz (Intranet) über das Internet mit anderen

Netzen oder Einzelrechnern verbunden werden, wobei dennoch eine strikte Tren-

nung zwischen Intranet und Internet bestehen bleibt.

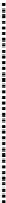

Mit IPsec lässt sich ein ähnlicher Effekt erreichen wie bei der in Abschnitt

33.1.4 beschriebenen Vorgehensweise, wobei jedoch andere OSI-Schichten für

den Tunnel verwendet werden. Aus diesem Grund lassen sich VPNs auch mit

IPsec realisieren, ohne dabei PPTP oder L2TP einzusetzen. Wie die Realisierung

eines VPNs mit IPsec funktioniert, sehen Sie in Abbildung 34-2. Als Tunnelpro-

tokoll wird dabei IPsec im Tunnel-Modus genutzt. Dieses kommt zwischen den

beiden verbundenen Netzen (bei einer LAN-Kopplung) oder zwischen Einzel-

rechner und Netz (bei der Anbindung von Einzelrechnern) zum Einsatz. Das Pro-

tokoll, das getunnelt wird, ist in diesem Fall kein Schicht-2-Protokoll, sondern IP.

Das Intranet und das Internet sind dabei - wie bei einem VPN üblich - logisch

voneinander getrennt.

Ein Vorteil bei der Verwendung von IPsec als Tunnelprotokoll besteht darin,

dass dieses Verschlüsselung und Authentifizierung von Hause aus unterstützt.

Nicht zuletzt deshalb hat IPsec die beiden Alternativen PPTP und L2TP als Tun-

nelprotokoll längst überholt.

Alice

Server

HTTP/…

HTTP/…

TCP, UDP

TCP, UDP

IP

IP

IP

IP

LAN/WLAN

PPP

IPsec

IPsec

PPP

LAN/WLAN

IP

…

…

…

PPP

PPP

PPP

…

…

…

…

lokales Netz

Internet

lokales Netz

Abb. 34-2

IPsec kann auch als Tunnelprotokoll für ein VPN verwendet werden. Dabei werden IP-Pakete

innerhalb von IP-Paketen übertragen.