Cryptography Reference

In-Depth Information

Das PEM-Schalenmodell ist zwar einfach, jedoch für viele Anwendungen nicht

geeignet. Sein größter Nachteil besteht darin, dass alle Signaturen ungültig wer-

den, sobald das erste beteiligte Zertifikat ausläuft. Etwas leistungsfähiger ist

daher das

modifizierte Schalenmodell

. Dieses besagt, dass eine Signatur dann gül-

tig ist, wenn zum Signierzeitpunkt alle beteiligten Zertifikate gültig sind. Wann

genau der Signierzeitpunkt war, lässt sich gegebenenfalls über einen signierten

Zeitstempel herausfinden. Das modifizierte Schalenmodell impliziert, dass weder

die CA noch die Wurzel-CA Zertifikate ausstellen sollten, die länger gültig sind

als das eigene Zertifikat.

29.2.2

Kettenmodell

Das heute vorherrschende Gültigkeitsmodell ist das

Kettenmodell

. Dieses kommt

insbesondere im Zusammenhang mit fast allen Signaturgesetzen zum Einsatz.

Laut Kettenmodell ist Alices Signatur gültig, wenn folgende Voraussetzungen

gegeben sind:

■

Alices Zertifikat war zum Signaturzeitpunkt gültig.

■

Alices Zertifikat wurde zu einem Zeitpunkt ausgestellt, als das CA-Zertifikat

gültig war.

■

Das CA-Zertifikat wurde zu einem Zeitpunkt ausgestellt, als das Wurzel-CA-

Zertifikat gültig war.

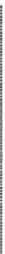

Gültigkeit des Root-

Zertifikats

Gültigkeit des CA-

Zertifikats

Gültigkeit von Alices

Zertifikat

Zeitpunkt der

Signatur-Erstellung

gültig

gültig

gültig

un-

gültig

Zeit

Abb. 29-3

Das Kettenmodell ist das wichtigste Gültigkeitsmodell.

Das Kettenmodell ist dem Schalenmodell klar überlegen. Es setzt allerdings vor-

aus, dass eine Verifikationskomponente mit der etwas komplizierten Logik umge-

hen kann.