Cryptography Reference

In-Depth Information

A

nwendung 1

Anwendung 2

Anwendung

n

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

↔← →® ↔ ← → ®

% * #

↔←→®

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

↔← →® ↔ ← → ®

% * #

↔←→®

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

↔← →® ↔ ← → ®

% * #

↔←→®

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

↔← →® ↔ ← → ®

% * #

↔←→®

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

Mosofot Program

Datei Bearbeiten Ansicht Einfügen Format Fenster

% * # % * #

↔← →® ↔ ← → ®

↔← →® ↔ ← → ®

% * #

% * #

↔←→®

↔←→®

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjg slkfj

slkfj n slkfjg slkfj

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjg slkfj

slkfj n slkfjg slkfj

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjgslkfj

slkfj n slkfjgslkfj

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjgslkfj

slkfj n slkfjgslkfj

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjgslkfj

slkfj n slkfjgslkfj

skjhfksjhfkshfk lskflksjf slkfj n slkfjg slkfj slkf slkfl

slkfj n slkfjgslkfj

slkfj n slkfjgslkfj

% * # % * #

↔←→®↔←→®

% * #

↔←→®

% * # % * #

↔←→®↔←→®

% * #

↔←→®

% * # % * #

↔←→®↔←→®

% * #

↔←→®

% * # % * #

↔←→®↔←→®

% * #

↔←→®

% * # % * #

↔←→®↔←→®

% * #

↔←→®

% * # % * #

↔←→®↔←→®

% * #

↔←→®

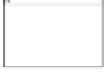

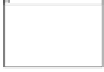

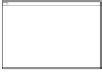

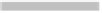

PKCS#11- Schnittstelle

(Cryptoki)

Device Contention/Synchronisation

Slot 1

Slot 2

Slot n

kryptografisches

Token 1

kryptografisches

Token 2

kryptografisches

Token n

Abb. 24-1

Über die PKCS#11-Schnittstelle können beliebig viele Anwendungen auf beliebig viele

Smartcards (Token) zugreifen.

Aufbau

PKCS#11 liegt ein Modell zugrunde, das folgende Komponenten vorsieht (siehe

Abbildung 24-1):

■

Anwendung

: Dies ist typischerweise eine Software, die auf einem PC läuft.

■

PKCS#11-Schnittstelle

(Cryptoki)

■

Device Contention/Synchronisation

: Diese Komponente steuert die Kommu-

nikation zwischen den Anwendungen sowie den Slots und den kryptografi-

schen Token.

■

Slot

: Ein Slot entspricht einem Kartenleser.

■

Kryptografisches Token

: Dabei kann es sich beispielsweise um eine Smartcard

handeln.

Jede Komponente kann auch mehrfach vorkommen. PKCS#11 verfolgt einen

objektorientierten Ansatz. In jedem kryptografischen Token können drei Arten

von Objekten vorhanden sein:

■

Daten

(data): Ein solches Objekt enthält nicht näher benannte Daten.

■

Schlüssel

(key): In einen solchen Objekt wird ein Schlüssel gespeichert. Dabei

werden die drei Typen öffentlicher Schlüssel (public key), privater Schlüssel

(private key) und geheimer Schlüssel (secret key) unterschieden.

■

Digitales Zertifikat

(certificate): Was ein digitales Zertifikat ist, wird in

Abschnitt 26.1 erklärt.