Cryptography Reference

In-Depth Information

16.3

A5

Eine weitere bedeutende Stromchiffre trägt den Namen

A5

. Dabei handelt es sich

um das Verschlüsselungsverfahren, das weltweit von allen GSM-Handys einge-

setzt wird, um die Übertragung zur nächsten Empfangsstation zu verschlüsseln -

also die Teilstrecke, die per Funk übertragen wird. Dass es sinnvoll ist, im Mobil-

funk Verschlüsselung einzusetzen, haben Sie bereits in Abschnitt 3.3.5 erfahren.

Der A5-Algorithmus entstand Mitte der 80er Jahre zusammen mit dem

GSM-Standard innerhalb der europäischen Standardisierungsbehörde ETSI.

Über die Leute, die das Verfahren entwickelt haben, gibt es in der Literatur keine

Informationen. Ähnlich wie bei RC4 war auch die Funktionsweise von A5

zunächst geheim. Im Laufe der Zeit wurden jedoch einige Details der Funktions-

weise öffentlich, und inzwischen ist das gesamte Verfahren bekannt. Im Internet

kursieren mehrere Beschreibungen, beispielsweise [BrGoWa].

18

0

Clocking Tap

0

21

Clocking Tap

22

0

Clocking Tap

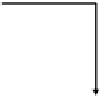

Abb. 16-2

Funktionsweise des Verschlüsselungsverfahrens A5. Es sieht drei LFSRs vor, deren Ausgabe

mit dem Klartext verknüpft wird. Inzwischen ist bekannt, dass es sich dabei um ein

vergleichsweise schwaches Verfahren handelt.

16.3.1

Funktionsweise von A5

A5 ist eine Stromchiffre, die auf LFSRs basiert. Es werden drei LFSRs verwendet,

welche die Länge 19, 22 und 23 haben. Welche Variablen in die Fortschaltfunk-

tion eingehen, ist in Abbildung 16-2 ersichtlich. Die Zufallsfolge, mit der Alice

ihre Nachricht verschlüsseln kann, wird gewonnen, indem die Ausgabe-Bits der

drei LFSRs miteinander exklusiv-oder-verknüpft werden. Wenn ein Zufalls-Bit

generiert wird, werden dafür nicht notwendigerweise alle drei LFSRs fortgeschal-

tet. Stattdessen wird nur dann fortgeschaltet, wenn eine bestimmte Variable

(

Clocking Tap

) des jeweiligen LFSR einen bestimmten Wert hat. Die Clocking

Taps liegen etwa in der Mitte des jeweiligen LFSR (die Positionen sind genau fest-