Cryptography Reference

In-Depth Information

Der Klartext m und der Chiffretext c können ein einziger Buchstabe, ein Block von Binärstel-

len oder eine lange Nachricht einer Folge von Buchstaben oder Blöcken sein.

Eine Verschlüsselung oder Entschlüsselung kann formal beschrieben werden durch eine ma-

thematische Abbildung mittels einer Funktion f bzw. Umkehrfunktion f

-1

. Die Funktion f muss

eineindeutig

sein (umkehrbar eindeutig,

bijektiv

), damit die Umkehrfunktion f

-1

wieder die

ursprüngliche Nachricht m erzeugen kann.

Verschlüsselung :

f :

M

C,

m

M, c

C

(1.3-1)

1

Entschlüsselung :

f

: C

M,

c

C, m

M

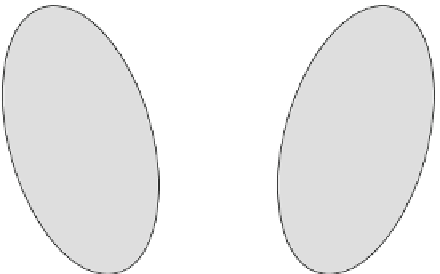

Wie Abb. 1-10 zeigt, ist bei einer bijektiven Abbildung die Zahl der Elemente im Originalbe-

reich (M, links) und im Bildbereich (C, rechts) gleich, |M|=|C|. Für jedes Element von M führt

genau ein Pfeil auf ein Element von C. Und auf jedes Element von C führt genau ein Pfeil. Es

bezeichnen |M| die Zahl der Elemente in M und |C| die Zahl der Elemente in C.

c

1

m

1

m

2

c

2

m

3

c

3

Abb. 1-10: Bijektive Abbildung

für Verschlüsselung und Ent-

schlüsselung

m

4

c

4

M: Menge der Klartexte

C: Menge der Chiffretexte

M

C

Für den Fall einer blockweisen Verschlüsselung (siehe unten) ist bei einer Blocklänge von z.B.

64 Bit (z.B. DES, Kap. 2.2) die Zahl der Element |M|=|C|=2

64

, und bei einer Blocklänge von

1024 Bit (z.B. RSA, Kap. 4.2) ist die Zahl der Elemente |M|=|C|=2

1024

.

1.3.2

Symmetrische Verschlüsselung

Bei einer symmetrischen Verschlüsselung wird ein geheimer Schlüssel k auch für die Ent-

schlüsselung benutzt (Abb. 1-11). Die Funktion f

k

ist eine Kurzschrift und bezeichnet die Ver-

schlüsselungsfunktion f unter Verwendung des Schlüssels k. Entsprechend bezeichnet f

k

-1

die

Entschlüsselungsfunktion f

-1

unter Verwendung des Schlüssels k. Die Abbildung lautet dann

Verschlüsselung :

c

f (k, m)

f (m)

k

(1.3-2)

1

1

Entschlüsselung :

m

f

(k, c)

f

(c)

k

Die symmetrische Verschlüsselung und Entschlüsselung nach (1.3-2) kann auch bildlich dar-

gestellt werden. Der Rahmen um die Verschlüsselung f und die Entschlüsselung f

-1

bezeichnet

eine geschützte Umgebung, weil darin der geheime Schlüssel k benutzt wird. Im Bild links