Cryptography Reference

In-Depth Information

5.6

Angriffe auf Authentifikations-Protokolle

Ein Protokollangriff bedeutet nicht einen Schlüssel zu brechen, sondern das Protokollziel

durch Abfangen und Einfügen von Protokoll-Dateneinheiten zu stören. Bei diesem

Man-in-

the-Middle-Angriff

greift der Angreifer aktiv in das Protokollgeschehen ein. Er kann sein Ziel

jedoch nur erreichen, wenn er von den Parteien des Protokolls nicht bemerkt wird.

Needham-Schroeder-Public-Key-Protokoll

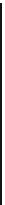

Ein Man-in-the-Middle-Angriff wird am Beispiel eines vereinfachten Needham-Schroeder-

Protokolls demonstriert, das mit asymmetrischen Schlüsseln arbeitet. Ziel des Protokolls ist die

gegenseitige Authentifikation mit Austausch eines symmetrischen Sitzungsschlüssels.

In dem Protokollablauf von Abb. 5-8 schickt Alice (A) eine Zufallszahl r

A

und ihr Identitäts-

merkmal ID

A

an Bob (B), wobei diese Nachricht mit dem öffentlichen Schlüssel e

B

von Bob

verschlüsselt ist (1). Nur Bob kann diese Nachricht mit seinem privaten Schlüssel d

B

ent-

schlüsseln. Er schickt die Zufallszahl r

A

von Alice und eine eigene Zufallszahl r

B

zurück, wo-

bei diese Nachricht mit dem öffentlichen Schlüssel e

A

von Alice verschlüsselt ist (2). Nur Ali-

ce kann diese Nachricht mit ihrem privaten Schlüssel d

A

entschlüsseln. Alice hat jetzt Sicher-

heit, dass Bob geantwortet hat, denn nur er konnte r

A

entschlüsseln.

Alice schickt r

B

zurück, wobei diese Nachricht wieder mit dem öffentlichen Schlüssel e

B

von

Bob verschlüsselt ist (3). Jetzt hat Bob Sicherheit darüber, dass Alice geantwortet hat, denn nur

sie konnte r

B

in der Nachricht (2) entschlüsseln.

Beide Parteien haben jetzt gegenseitig Sicherheit über ihre Identität (gegenseitige Authentifi-

kation) und sie kennen ein gemeinsames Geheimnis (r

A

, r

B

), um davon einen (symmetrischen)

Sitzungsschlüssel abzuleiten. Außer Bob und Alice konnte kein Beobachter die ausgetauschten

Nachrichten entschlüsseln.

Alice

Bob

(1) (r , ID )

A

e

B

A

(2) (r , r )

B

e

A

A

(3) (r )

B

e

B

Abb. 5-8: Needham-Schroeder-Public-Key-Protokoll.

Angriff auf das Needham-Schroeder-Public-Key-Protokoll

Das als sicher erscheinende Protokoll kann angegriffen werden, wenn Alice unbeabsichtigt

sich an einen betrügerischen Bob B* mit dem öffentlichen Schlüssel e

B*

wendet. Abb. 5-9

zeigt den Protokollablauf mit dem betrügerischen B* als Man-in-the-Middle. Der böse Bob B*