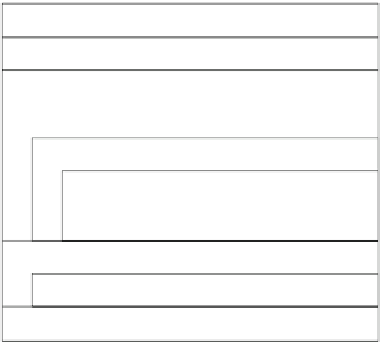

Cryptography Reference

In-Depth Information

b

=(

y

1

,y

2

, ..., y

n

);

l

;

τ

max

(0)

n

):=(

y

1

,y

2

, ..., y

n

)

L

e

(

u

j

)

(0)

:=

L

(

u

j

)=0 (

j

=1

,

2

, ..., n

)

τ

=0(1)

τ

max

−

1

j

=1(1)

n

L

e

(

u

j

)

(

τ

)

:=

(0)

1

,y

(0)

2

, ..., y

(

y

(

τ

)

k

\y

(

τ

)

j

)

k

=1

,

2

, ..., n

)

(

y

(

τ

+1)

j

(

τ

)

j

+

L

e

(

u

j

)

(

τ

)

y

:=

y

j

=1(1)

l

L

(

u

j

):=

y

(

τ

max

)

j

L

(

u

j

)(

j

=1

,

2

, ..., l

)

Die geschätzte Quellenkodefolge

b

∗

ergibt sich dann aus

u

j

)=

y

(

τ

max

)

=

y

(

τ

max

−

1)

j

u

j

)

(

τ

max

−

1)

L

(

+

L

e

(

und damit

(8.71)

j

0

L

(

u

j

)

≥

0

u

j

=

(

j

=1

,

2

, ..., l

)

.

(8.72)

1

sonst

Für die Berechnung der Zuverlässigkeit der extrinsischen Information nutzen

wir wieder die

L

-Algebra und damit die Möglichkeit der einfachen

-Verknüp-

fung von unabhängigen Zufallsvariablen. Die näherungsweise Anwendung der

⊕

⊕

-Verknüpfung (Gl. (8.61)) erlaubt die Verallgemeinerung auf eine beliebige

Anzahl, vorliegend für die Verknüpfung von Zuverlässigkeiten

y

j

:

L

(

y

1

⊕

y

2

⊕

...

)

≈

sign

y

j

·

min

j

|

y

j

|

.

(8.73)

j

Welche Zuverlässigkeiten verknüpft werden, hängt wie gesagt von der Struk-

tur des Kodes ab. Bei der Verwendung von Blockkodes sind es die in einer

Kontroll-(Prüf-)gleichung (Eins-Positionen in einer Zeile der Kontrollmatrix)

verknüpften Elemente eines Kodewortes. Das Ergebnis einer Kontrollgleichung,

angewendet auf ein Kanalkodewort, ist immer Null.

Beispiel 8.7.3

Es ist ein

(3

,

2

,

2)

Paritätskode (s. Abschn. 8.2.1.2) gegeben. Für die Kodefolge

a

=(000)

ist ausgangsseitig die Folge

b

=(

0.6 -0.5 0.8

)

zu dekodieren.

Lösung:

Die hard-decision Dekodierung erkennt in der Empfangsfolge

b

h

=(010)

mit

der Anwendung der Kontrollgleichung

s

0

=

j

=1

n

y

h,j

mod

2

=0

einen Fehler.