Cryptography Reference

In-Depth Information

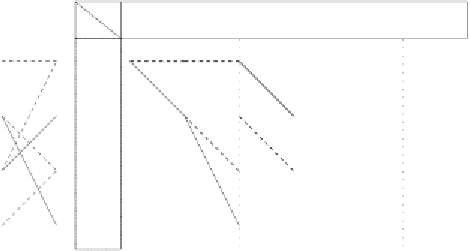

Beispiel 8.6.6

Der Faltungskodierer aus Beispiel 8.6.2 sei gegeben. Die Empfangsfolge

b

=

(101011100111)

soll dekodiert werden (Anwendung der MD Dekodierung).

t

0

1

2

3

4

5

6

z

0

1

2

4

4

4

5

00

00

3

3

3

3

11

11

1

2

2

4

3

10

5

00

01

3

3

4

3

01

2

2

4

10

10

1

3

2

2

11

4

01

b

b

10

10

11

10

01

11

*

1

1

0

1

0

0

Zum besseren Verständnis sind zwei Berechnungsbeispiele angeführt:

-

Metrikwert zum Zeitpunkt

t

+1=3

im Zustand

σ

=00

:

D

0

3

=min

{D

0

2

+

d

00

,

00

,D

0

2

+

d

01

,

00

(

H

)2

}

(

H

)2

i

=1

(

v

(00

,

00)

,i

⊕

i

=1

(

v

(01

,

00)

,i

⊕

2

2

D

0

2

+

y

h,i

(2))

,D

0

2

+

=min

{

y

h,i

(2))

}

=min

{

2+(00

⊕

11)

,

3+(11

⊕

11)

}

=min

{

4

,

3

}

=3

,

-

Metrikwert zum Zeitpunkt

t

+1=4

im Zustand

σ

=11

:

D

1

4

=min

{

D

1

3

+

d

10

,

11

,D

1

3

+

d

11

,

11

(

H

)3

}

=min

{

2+(10

⊕

10)

,

2+(01

⊕

10)

}

=min

{

2

,

4

}

=2

.

Der Abstand der Kanalkodefolge

(

H

)3

a

= (11 10 10 00 01 11)

(im Bild fett darge-

stellt) zur Empfangsfolge

b

ist damit

D

0

6

=

d

(

H

)

(

a, b

)=

d

(

H

)

(

b

korr

,b

)=3

.

Die

geschätzte Quellenkodefolge lautet

b

∗

=(1101)

(ohne Terminierungsstellen).

8.6.3.2.2 Soft-decision Dekodierung: soft-input

Q

m

R

, können bereits Kodierungsge-

Allein mit weichen Eingaben,

y

[

q

]

(

t

)

∈

m

winne (s. a. S. 282) erzielt werden. Notwendig ist ein geeignet nachgeschalteter

Korrekturalgorithmus. Zwei Möglichkeiten von soft-input existieren:

•

Punktierung (kein Kodierungs-, aber Koderatengewinn)

Auf diese Möglichkeit wurde im Abschn. 8.6.2 eingegangen. Der Kanaldeko-

dierer fügt unter Berücksichtigung der Punktierungsmatrix die punktierten